Сертификаты

Подраздел «Доверенные сертификаты» ARMA FW предназначен для решения следующих задач:

создание внутренних и импорт существующих центров сертификации, в том числе соответствующих ГОСТ;

создание промежуточного центра сертификации;

создание внутренних и импорт существующих сертификатов, в том числе соответствующих ГОСТ;

создание запроса на подпись сертификата;

создание запроса на получение сертификата;

отзыв сертификатов.

Создание внутреннего центра сертификации

Центр сертификации используется для выдачи сертификатов и подписи их своим ключом.

Для создания доверенного центра сертификации необходимо выполнить следующие действия:

Перейти в подраздел полномочий («Система» - «Доверенные сертификаты» - «Полномочия»).

Нажать кнопку «+Добавить».

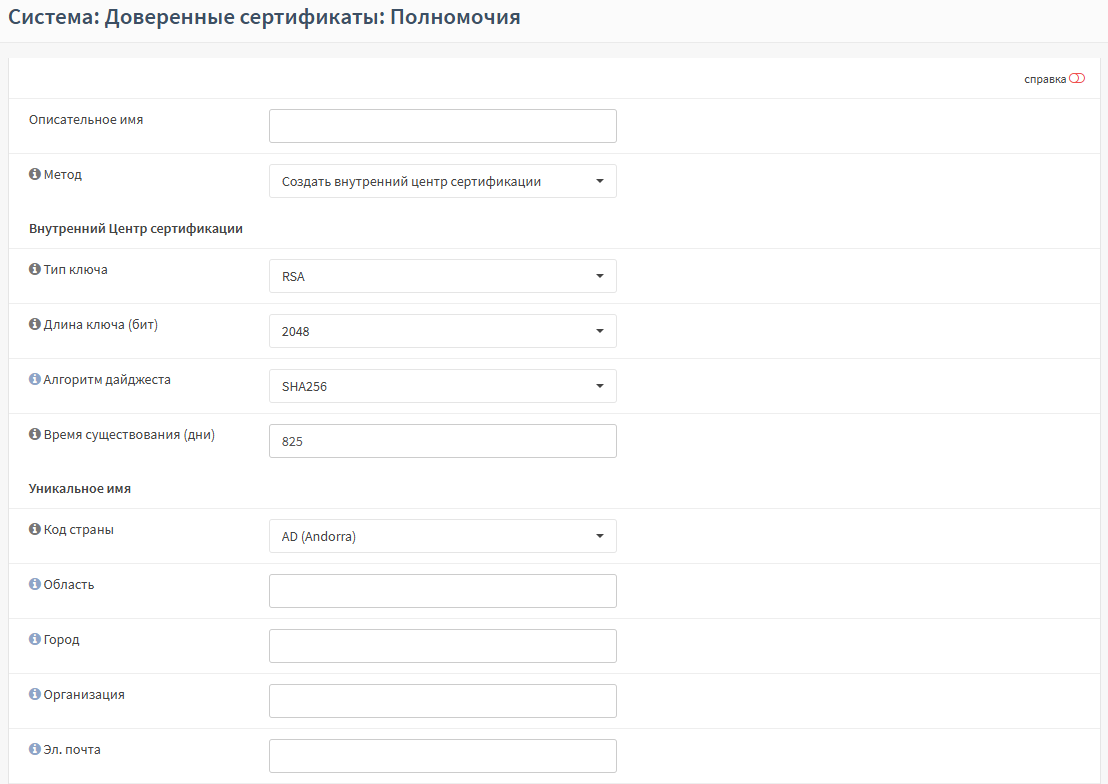

В открывшейся форме (см. Рисунок – Создание внутреннего центра сертификации) указать значения параметров, представленных в таблице (см. Таблица «Значения параметров центра сертификации»).

Рисунок – Создание внутреннего центра сертификации

Таблица «Значения параметров центра сертификации» Параметр

Значение

Описательное имя

ARMA CA

Метод

Создать внутренний центр сертификации

Длина ключа (бит)

2048

Алгоритм дайджеста

SHA256

Время существования (дни)

365

Код страны

RU (Russia)

Область

MO

Город

Moscow

Организация

InfoWatch

Эл. почта

Стандартное имя

arma-ca

Значения параметров «Описательное имя», «Код страны», «Область», «Город», «Организация», «Эл. почта», «Стандартное имя» указаны справочно.

Нажать кнопку «Сохранить».

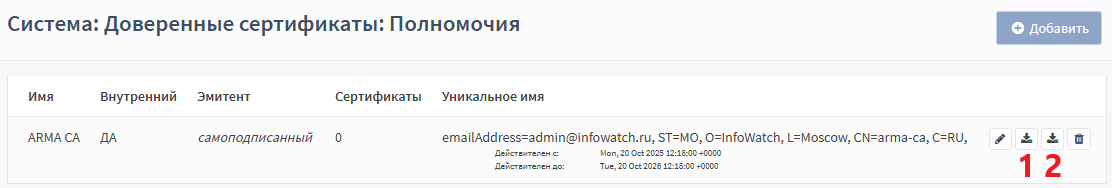

В результате созданный центр сертификации будет отображён в подразделе полномочий (см. Рисунок – Перечень сертификатов СА).

Рисунок – Перечень сертификатов CA

Выполнить «экспорт сертификата CA», а также «экспортировать секретный ключ CA» возможно нажатием соответствующих кнопок « » 1 и 2.

» 1 и 2.

Создание внутреннего сертификата

В качестве примера представлено описание создания сертификата сервера OpenVPN.

Для создания внутреннего сертификата необходимо выполнить следующие действия:

Перейти в подраздел сертификатов («Система» - «Доверенные сертификаты» - «Сертификаты»).

Нажать кнопку «+Добавить».

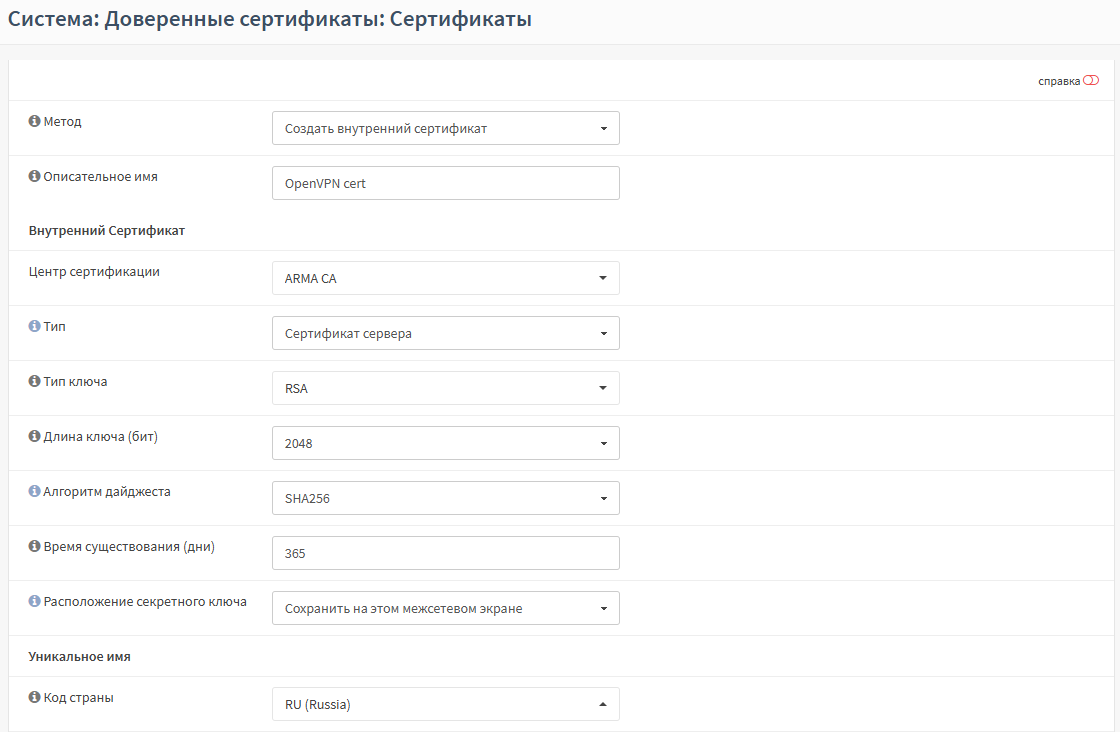

В открывшейся форме (см. Рисунок – Создание внутреннего сертификата) указать значения параметров, представленных в таблице (см. Таблица «Значения параметров сертификата»).

Рисунок – Создание внутреннего сертификата

Таблица «Значения параметров сертификата» Параметр

Значение

Метод

Создать внутренний сертификат

Описательное имя

OpenVPN cert

Центр сертификации

ARMA CA

Тип

Сертификат сервера

Время существования (дни)

365

Стандартное имя

OpenVPN-cert

Значения параметров «Описательное имя», «Тип», «Стандартное имя» указаны справочно.

Нажать кнопку «Сохранить».

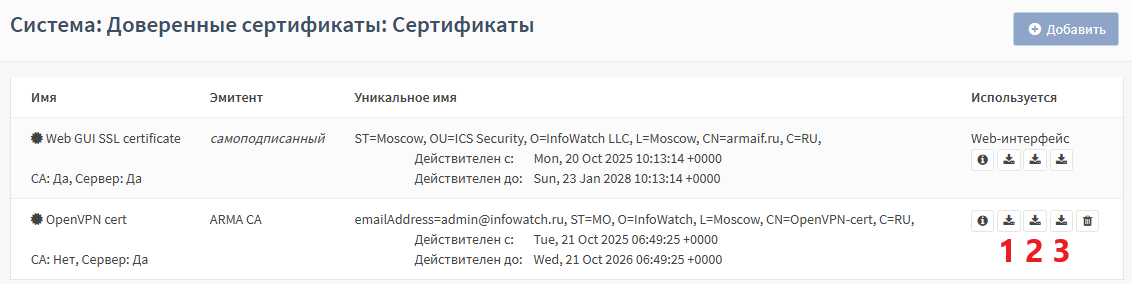

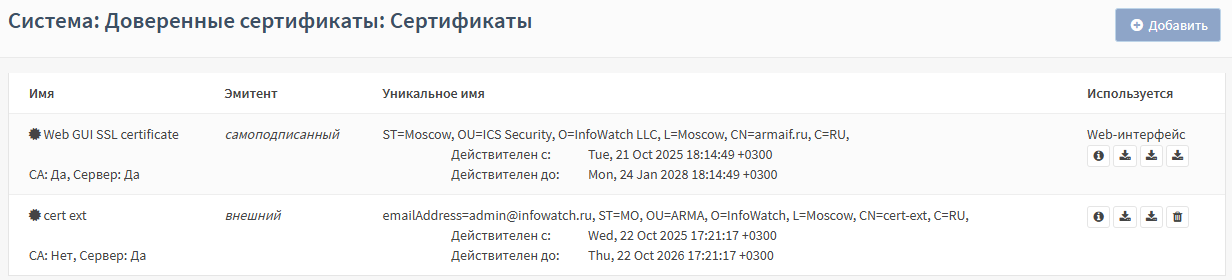

В результате созданный сертификат будет отображён в подразделе сертификатов (см. Рисунок – Перечень сертификатов).

Рисунок – Перечень сертификатов

С помощью кнопок « » возможно:

» возможно:

1 – экспортировать пользовательский сертификат;

2 – экспортировать пользовательский ключ;

3 – экспортировать файл с расширением «.p12», содержащий CA-сертификат, пользовательский сертификат и пользовательский ключ.

Просмотр содержимого экспортированных файлов возможен с помощью текстового редактора, например, «Notepad++».

Подпись и получение сертификата

В качестве примера представлен сценарий создания на ARMA FW 2 запроса на подпись сертификата с использованием центра сертификации ARMA FW 1.

Запрос на подпись сертификата

Для создания запроса на подпись сертификата на ARMA FW 2 необходимо выполнить следующие действия:

Перейти в подраздел сертификатов («Система» - «Доверенные сертификаты» - «Сертификаты»).

Нажать кнопку «+Добавить».

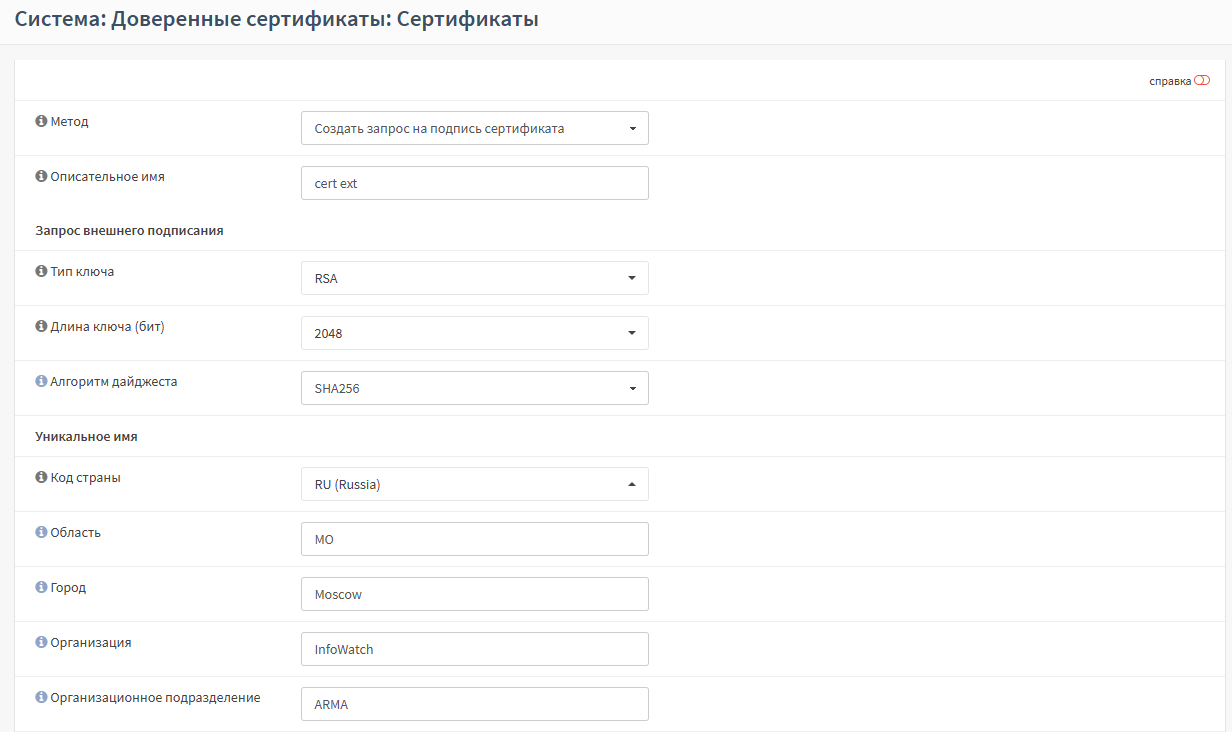

В открывшейся форме (см. Рисунок – Создание запроса на подпись сертификата) указать значения параметров, представленных в таблице (см. Таблица «Значения параметров запроса»).

Рисунок – Создание запроса на подпись сертификата

Таблица «Значения параметров запроса» Параметр

Значение

Метод

Создать запрос на подпись сертификата

Описательное имя

cert ext

Время существования (дни)

365

Код страны

RU (Russia)

Область

MO

Город

Moscow

Организация

InfoWatch

Организационное подразделение

ARMA

Эл. почта

Стандартное имя

cert-ext

Значения параметров «Описательное имя», «Код страны», «Область», «Город», «Организация», «Организационное подразделение», «Эл. почта», «Стандартное имя» указаны справочно.

Нажать кнопку «Сохранить».

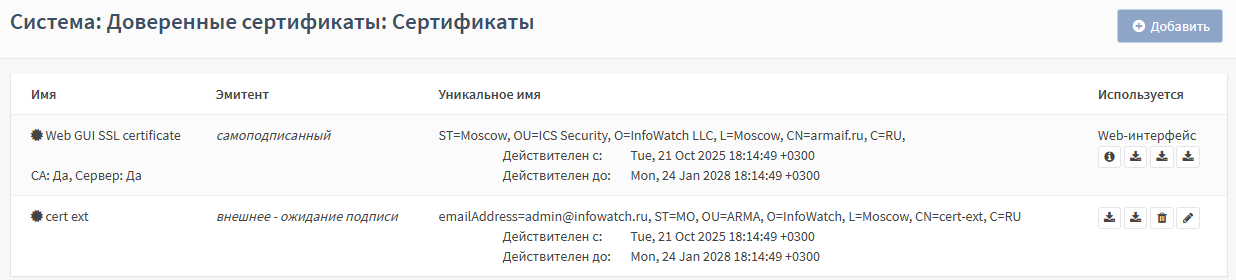

В результате созданный сертификат будет отображён в подразделе сертификатов (см. Рисунок – Ожидание подписи).

Рисунок – Ожидание подписи

Нажать кнопку «

» напротив созданного запроса.

» напротив созданного запроса.

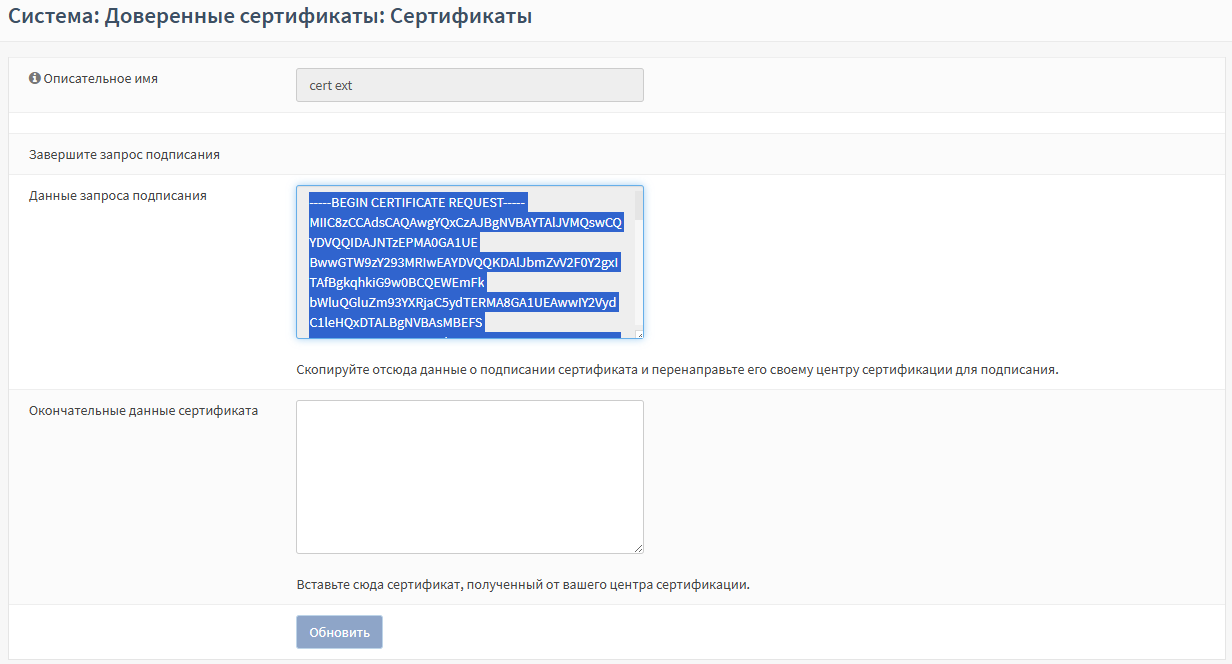

Скопировать содержимое поля «Данные запроса подписания» (см. Рисунок – Копирование данных запроса подписания). Эти данные потребуются для ARMA FW 1 при создании запроса на получение сертификата (см. «Запрос на получение сертификата» настоящего руководства).

Рисунок – Копирование данных запроса подписания

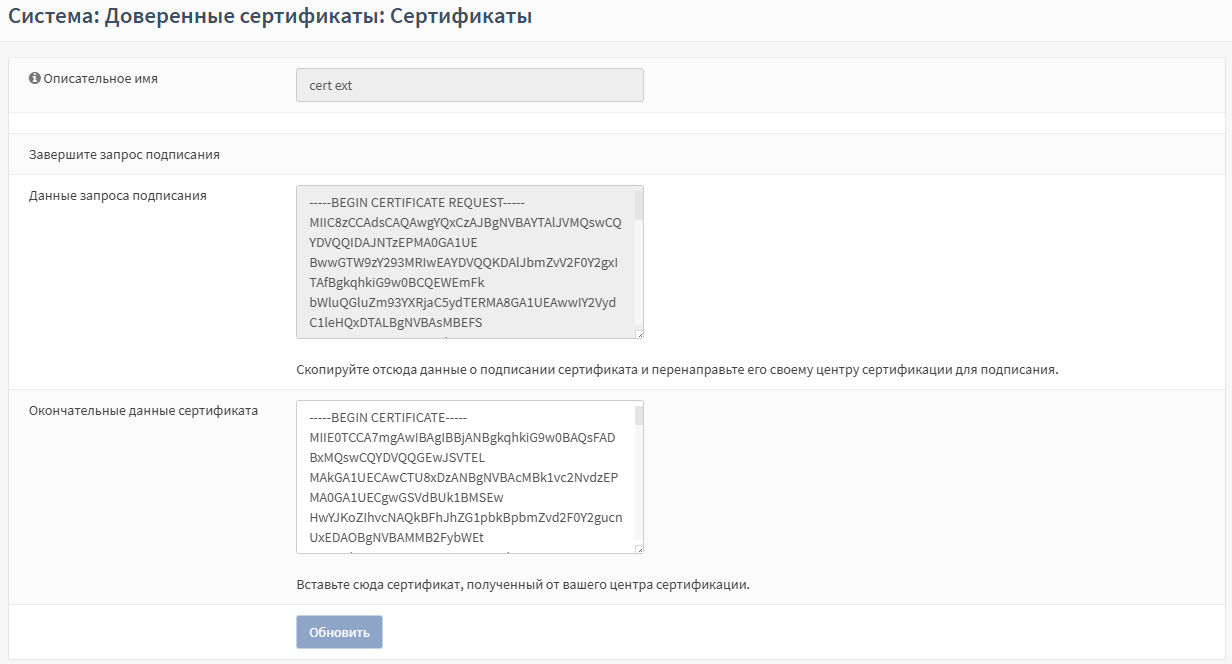

В поле «Окончательные данные сертификата» вставить (см. Рисунок – Окончательные данные сертификата) предварительно скопированное содержимое экспортированного с ARMA FW 1 запроса на получение сертификата (см. «Запрос на получение сертификата» настоящего руководства).

Рисунок – Окончательные данные сертификата

Нажать кнопку «Обновить».

В результате созданный сертификат будет обновлён (см. Рисунок – Сертификаты).

Рисунок – Сертификаты

Запрос на получение сертификата

На ARMA FW 1 предварительно создан центр сертификации (см. «Создание внутреннего центра сертификации» настоящего руководства).

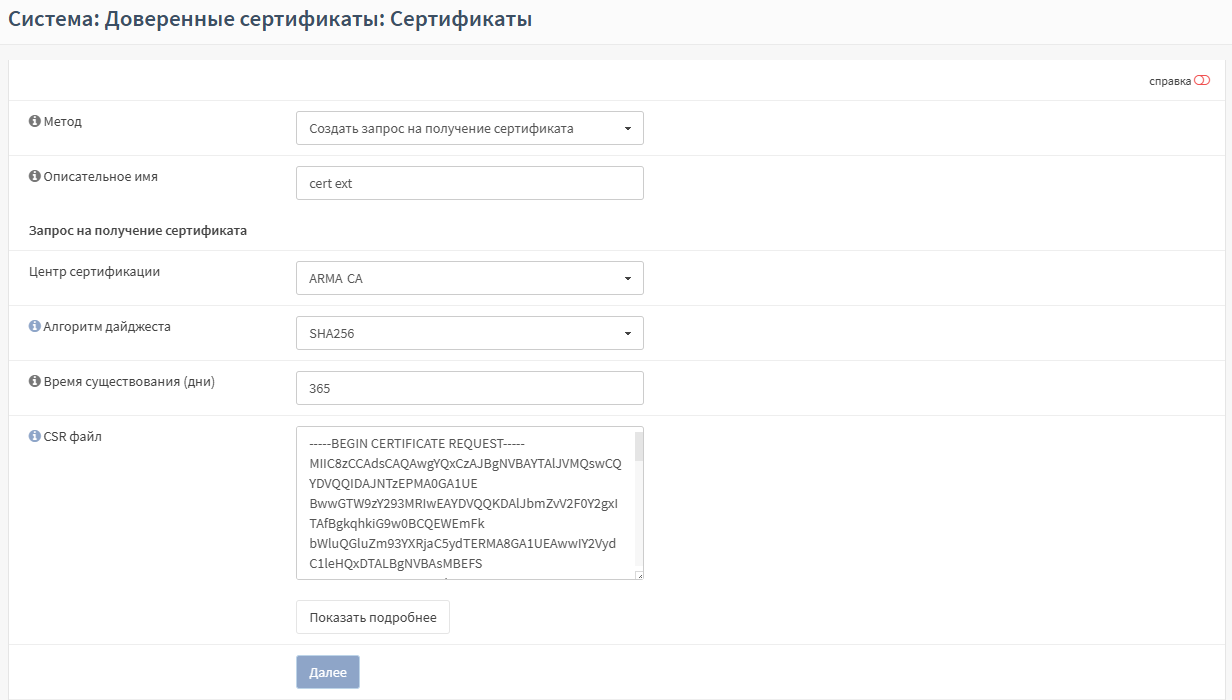

Для создания запроса на получение сертификата на ARMA FW 1 необходимо выполнить следующие действия:

Перейти в подраздел сертификатов («Система» - «Доверенные сертификаты» - «Сертификаты»).

Нажать кнопку «+Добавить».

В открывшейся форме (см. Рисунок – Создание запроса на получение сертификата) указать следующие значения параметров:

«Метод» – «Создать запрос на получение сертификата»;

«Описательное имя» – «cert ext»;

«Центр сертификации» – «ARMA CA»;

«Время существования (дни)» – «365»;

«CSR файл» – вставлено содержимое CSR-файла, созданного при запросе на подпись (см. Рисунок – Копирование данных запроса подписания).

Рисунок – Создание запроса на получение сертификата

Нажать кнопку «Далее».

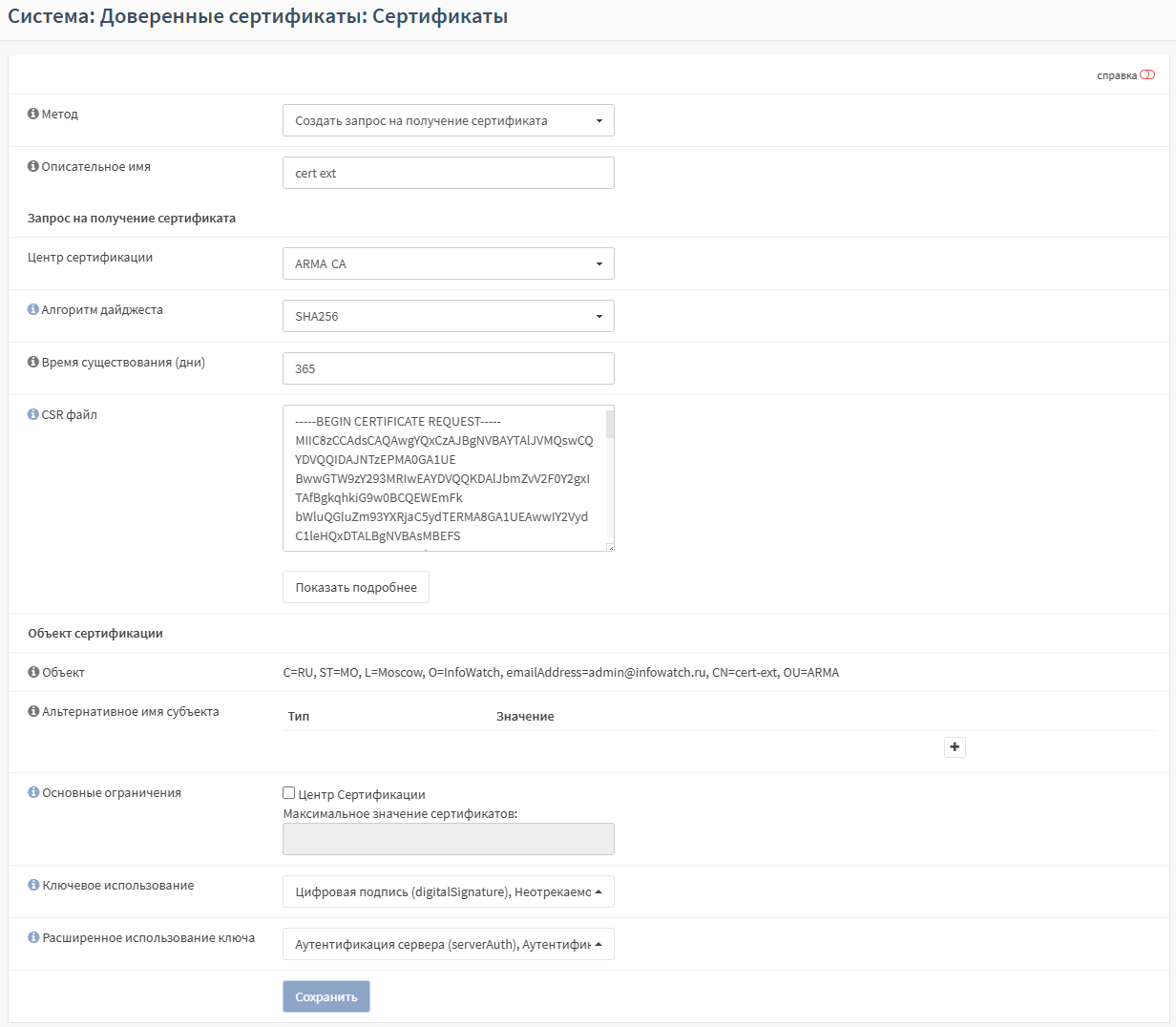

Указать значения дополнительно появившихся параметров (см. Рисунок – Объект сертификации).

Рисунок – Объект сертификации

В перечне поля параметра «Расширенное использование ключа» доступны к выбору следующие значения:

«Аутентификация сервера (serverAuth)»;

«Аутентификация клиента (clientAuth)»;

«Подпись кода (codeSigning)»;

«Защита электронной почты (emailProtection)»;

«Штамп времени (timeStamping)»;

«Подпись OSCP-ответов (OCSPSigning)»;

«Промежуточный узел IKE (iKEIntermediate)».

Нажать кнопку «Сохранить».

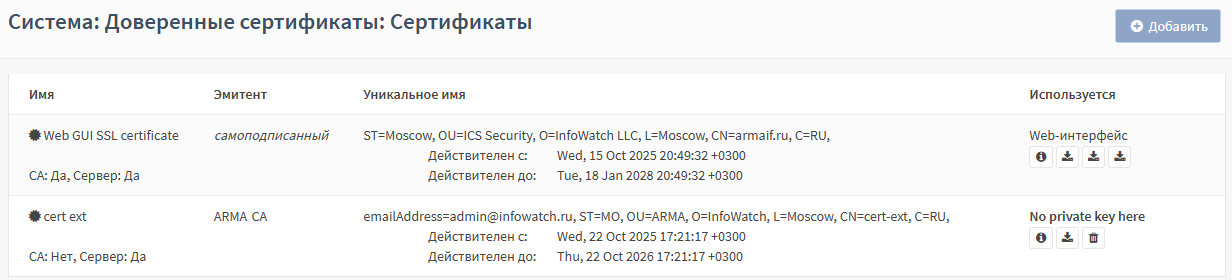

В результате созданный сертификат будет отображён в подразделе сертификатов (см. Рисунок – Перечень сертификатов).

Рисунок – Перечень сертификатов

Нажать кнопку «

» «экспортировать пользовательский сертификат» напротив созданного сертификата «cert ext».

» «экспортировать пользовательский сертификат» напротив созданного сертификата «cert ext».Скопировать содержимое экспортированного файла с расширением «.crt». Скопированные данные потребуются на ARMA FW 2 для обновления запроса подписания сертификата (см. «Запрос на подпись сертификата» настоящего руководства).

Отзыв сертификатов

ARMA FW поддерживает возможность отозвать сертификат – признать аннулированным, не дожидаясь даты прекращения действия этого сертификата.

Отзыв сертификатов осуществляется на основании списка CRL, который может быть как созданным, так и импортированным.

При отзыве сертификата возможно указание следующих причин:

«Без статуса (по умолчанию)»;

«Причина не указана»;

«Компрометация ключа»;

«Компрометация центра сертификации (ЦС)»;

«Изменение принадлежности»;

«Заменен на новый»;

«Прекращение действия»;

«Приостановление действия сертификата».

Для отозванного сертификата, в случае необходимости возможно вернуть статус действующего.

В качестве примера используется ARMA FW, настроенный в качестве сервера OpenVPN в режиме «узел – сеть» (см. «Настройка OpenVPN в режиме «узел – сеть»» настоящего руководства).

Для отзыва сертификата пользователя «user01» необходимо выполнить следующие действия:

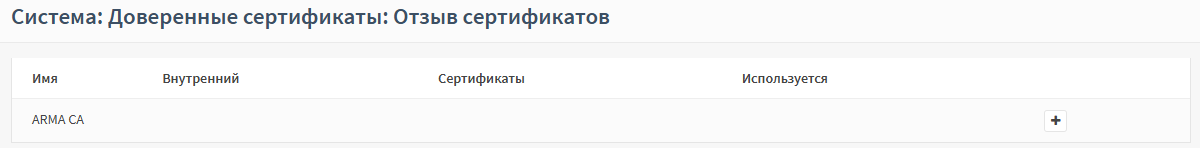

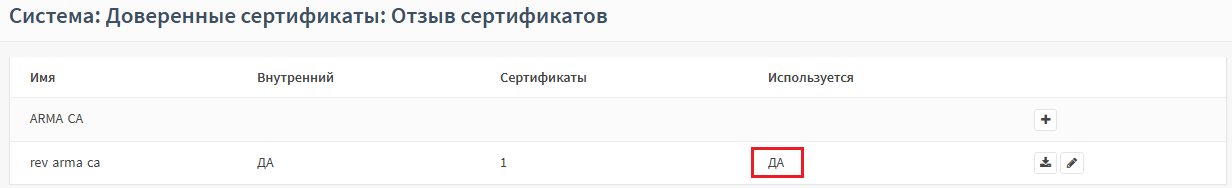

Перейти в подраздел отзыва сертификатов («Система» - «Доверенные сертификаты» - «Отзыв сертификатов»).

Нажать кнопку «

» напротив центра сертификации (см. Рисунок – Отзыв сертификатов) и указать следующие значения параметров:

» напротив центра сертификации (см. Рисунок – Отзыв сертификатов) и указать следующие значения параметров:

«Метод» – «Создать внутренний список отзыва сертификатов»;

«Описательное имя» – «rev arma ca»;

«Центр сертификации» – выбрать требуемый центр сертификации, в примере «ARMA CA».

Рисунок – Отзыв сертификатов

Нажать кнопку «Сохранить».

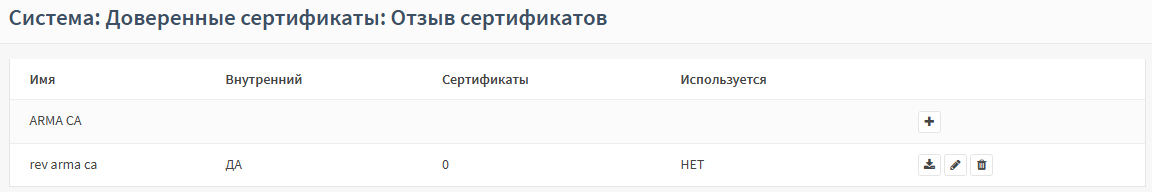

Нажать кнопку «

» напротив созданного списка отзыва сертификатов (см. Рисунок – Список отзыва сертификатов) и указать следующие значения параметров:

» напротив созданного списка отзыва сертификатов (см. Рисунок – Список отзыва сертификатов) и указать следующие значения параметров:

«Выберите сертификат, чтобы отозвать:» – «user01»;

«Причина» – выбрать требуемое значение, в примере «Приостановление действия сертификата».

Рисунок – Список отзыва сертификатов

Кнопка «

» для удаления списка отзыва сертификата будет недоступна на период использования данного списка.

Нажать кнопку «Добавить».

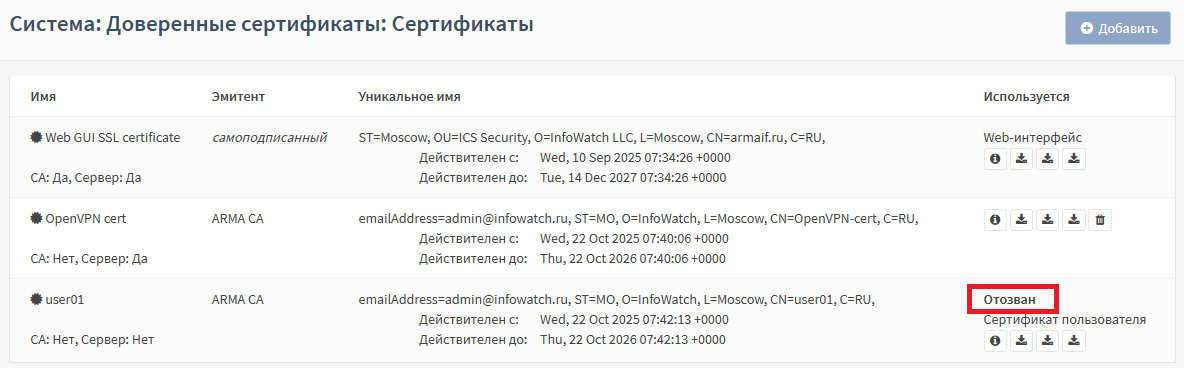

Для сертификата «user01» будет отображено значение «Отозван» (см. Рисунок – Сертификат отозван).

Рисунок – Сертификат отозван

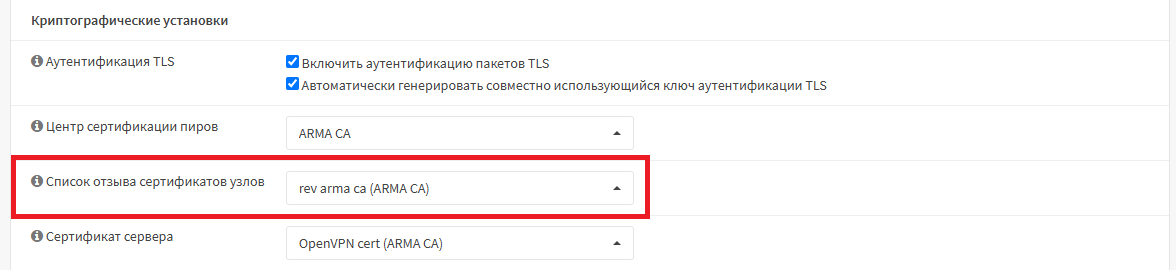

Перейти в подраздел настройки серверов OpenVPN («VPN» - «OpenVPN» - «Серверы») и нажать кнопку «

» напротив сервера «OpenVPN Server».

» напротив сервера «OpenVPN Server».В блоке «Криптографические установки», в поле параметра «Список отзыва сертификатов узлов» выбрать значение «rev arma ca (ARMA CA)» (см. Рисунок – Список отзыва сертификатов) и нажать кнопку «Сохранить».

Рисунок – Редактирование сервера OpenVPN

Для созданного списка отзывов сертификатов будет отображаться информация о его использовании (см. Рисунок – Список используется).

Рисунок – Список используется

В результате клиенту OpenVPN выполнить подключение не удастся.